Premio Fabio Dani

INTERVENTI Premio di Laurea Fabio Dani Il Club Relazioni Esterne in convenzione con il Dipartimento di Comunicazione e Ricerca Sociale (CoRiS) della Sapienza – Università

Resta aggiornato sulle news della comunicazione

Articolo del nostro socio: Maurizio Mensi

I termoscanner per il riconoscimento facciale agli ingressi di Palazzo Chigi prodotti e installati da Dahua Technology, società cinese inserita nella black list degli Stati Uniti per i rischi alla sicurezza nazionale. Le telecamere per la videosorveglianza di Hikvision, società anch’essa bandita dagli Stati Uniti, acquistate nel 2017 dal ministero della Giustizia per le sale intercettazioni di numerose Procure italiane. Huawei in partnership con Fastweb nella gara in corso per la rete in fibra di Rai Way. Sono solo gli ultimi casi a sollecitare una riflessione sulle regole seguite per la scelta del contraente nelle gare d’appalto.

Ci si interroga in sostanza sulle procedure che hanno consentito l’affidamento di contratti relativi a forniture, sistemi e infrastrutture tecnologiche delicate, verificando se siano stati scrupolosamente considerati i rischi per la sicurezza nazionale e se qualcosa non abbia funzionato.

Ecco perché risulta importante, come emerge dalla disamina che segue, istituire un sistema di prequalificazione che consenta di creare una White List di operatori in possesso di adeguati requisiti di sicurezza e affidabilità che possano successivamente partecipare alle gare.

1. Le regole per gli appalti

Il codice appalti (d. lgs. n. 50 del 2016) stabilisce che è la stazione appaltante a dover indicare, nei documenti di gara (bando e capitolato d’oneri), quale sia il criterio di aggiudicazione, se il prezzo più basso o l’offerta economicamente più vantaggiosa e, in tale secondo caso, gli elementi da considerare in base a natura, oggetto, caratteristiche del contratto, tenendo conto di aspetti qualitativi, ambientali o sociali.

Per i servizi e le forniture caratterizzati da notevole contenuto tecnologico o che hanno un carattere innovativo, di importo pari o superiore a 40.000 euro (si tratta di tutti i casi citati in apertura), è necessario, dal 2019, utilizzare esclusivamente il criterio dell’offerta economicamente più vantaggiosa ed è lecito ritenere che, per gli appalti più delicati, la sicurezza debba essere tenuta in debito conto.

2. La procedura accelerata del d.l. “Cura Italia”

Il problema della sicurezza nella scelta del contraente si era posto circa un anno fa, in occasione del decreto legge “Cura Italia” del 17 marzo 2020, il cui articolo 75 ha introdotto una procedura accelerata per gli acquisti di beni e servizi per la pubblica amministrazione, valida sino al 31 dicembre 2020. A fronte di un’emergenza sanitaria che aveva reso necessario convertire in modalità digitale e da remoto gran parte delle attività, era infatti essenziale potenziare i sistemi e le piattaforme (che comportano la gestione di ingenti quantità di dati, anche personali e riservati) della pubblica amministrazione.

Di qui la possibilità di individuare il contraente in deroga a gran parte delle previsioni vigenti, salvo quelle penali, in tema di antimafia e misure di prevenzione, essendo poi onere del soggetto individuato attestare la sussistenza dei requisiti previsti. La procedura era quella negoziata senza previa pubblicazione di un bando di gara, con la scelta tra almeno quattro operatori economici, di cui almeno una «start-up innovativa», con tempi abbreviati e un percorso agevolato: non più di 30 giorni per la ricezione delle offerte e, una volta conclusa la gara, subito la stipula del contratto e la sua esecuzione.

Ma nulla era detto sulla sicurezza delle offerte e sulla necessità che l’amministrazione dovesse considerare tale requisito in via prioritaria nella valutazione dell’offerta economicamente più vantaggiosa. Di qui il rischio di far entrare nella “stanza dei bottoni” contraenti inadeguati: risultato paradossale per uno strumento che aveva l’obiettivo di dotare il Paese dell’infrastruttura digitale necessaria a diffondere il lavoro agile ed i servizi in rete.

Si era rimediato al problema in sede di conversione (la legge n. 27/20), mediante l’inserimento del richiamo alla legge n. 133 del 2019 sul perimetro di sicurezza nazionale cibernetico (di seguito “il perimetro”).

Questo ha consentito di garantire la sicurezza delle offerte per le procedure avviate dai soggetti, pubblici e privati, inclusi in tale perimetro (individuati ai sensi del d.P.C.M. n. 131 del 2020; la lista, secretata, è stata poi approvata con d.P.C.M. il 25 novembre 2020). Si tratta degli enti che svolgono funzioni con un impatto rilevante sulla sicurezza nazionale, compresi quelli che operano nel settore delle tecnologie critiche e dei beni a duplice uso.

Insieme alle centrali di committenza alle quali fanno ricorso, tali soggetti, prima dell’avvio delle procedure di affidamento beni, sistemi o servizi ICT o della conclusione dei relativi contratti, sono tenuti a darne comunicazione, insieme alla valutazione del rischio associato all’oggetto della fornitura, al Centro di valutazione e certificazione nazionale (CVCN). In tal caso il CVCN può effettuare verifiche preliminari e test, imporre condizioni ed eventualmente integrare i relativi bandi di gara e contratti, secondo quanto disciplinato in dettaglio dal d.P.R. n. 54 del 5 febbraio 2021.

3. La valutazione delle offerte

Il tema rilevante è quello dei criteri per la valutazione delle offerte, soprattutto per gli appalti di apparati tecnologici, alcuni dei quali ineriscono a profili di sicurezza nazionale.

Se per gli appalti dei soggetti inclusi nel perimetro, come rilevato, sono state stabilite regole puntuali e rigorose, così non è negli altri casi, a cui sono applicabili le regole generali. Rimane quindi il problema di come assicurare che nella verifica dell’offerta sia adeguatamente considerata la sicurezza.

In via generale le Linee Guida n. 2 dell’ANAC relative all’offerta economicamente più vantaggiosa, approvate il 21 settembre 2016 e aggiornate il 2 maggio 2018, indicano che possono essere considerati profili di carattere soggettivo qualora consentano di “apprezzare meglio il contenuto e l’affidabilità dell’offerta o di valorizzare caratteristiche dell’offerta ritenute particolarmente meritevoli”; in ogni caso, esse devono riguardare “aspetti che incidono in maniera diretta sulla qualità della prestazione”.

Questo vale soprattutto nei casi in cui, per la delicatezza delle forniture oggetto dell’appalto (e tale è il caso, per esempio, degli apparati relativi a tecnologie digitali, del software, dei servizi Cloud) l’amministrazione deve tener conto di una pluralità di elementi, da indicarsi necessariamente nei documenti di gara, a garanzia della tenuta giuridica della scelta finale.

Peraltro, la sicurezza degli apparati tecnologici della nostra pubblica amministrazione è essenziale soprattutto nel momento in cui si sta completando il quadro attuativo della legge n. 133 del 2019, in attesa della prossima certificazione obbligatoria di prodotti, servizi e sistemi a livello europeo preconizzata dal Cybersecurity Act. Questo è importante anche in vista della trasposizione delle future direttive NIS 2 (relativa a un livello comune elevato di cybersicurezza, che sostituisce la NIS del 2016 sulla sicurezza delle reti e dei sistemi informativi) e CER (sulla resilienza dei soggetti critici), il cui iter legislativo è in corso, destinate a ridefinire un sistema e un mercato in cui cybersicurezza e sicurezza fisica sono ormai interconnesse e di cui forniture sicure e contraenti affidabili sono elementi essenziali.

Come fare dunque per assicurare tale obiettivo?

Si è detto che il compito di evitare le specifiche vulnerabilità derivanti da offerte e contraenti non conformi ai necessari requisiti di sicurezza e affidabilità compete in primis alle stazioni appaltanti, gara per gara, sulla base del bando e del capitolato d’oneri. Ma tali soggetti non dispongono della necessaria competenza tecnica per valutare aspetti delicati e in continua evoluzione quali quelli inerenti alla cybersicurezza e alla sicurezza fisica.

4. Gli appalti per la rete 5G

Per i beni ad alto contenuto tecnologico, come nel caso degli apparati 5G, è intervenuta la Commissione europea a fornire elementi utili. Lo ha fatto con la Raccomandazione del 26 marzo 2019 ed il Toolbox del 29 gennaio 2020, evidenziando che le procedure di appalto devono consentire di valutare l’adeguatezza delle offerte sia in base agli elementi tecnici sia ai requisiti strategico-regolamentari degli operatori coinvolti nelle gare, per non compromettere la sicurezza della supply chain.

Tale indicazione non riguarda peraltro soltanto le reti 5G: occorre proteggere – secondo la Commissione – le infrastrutture durante l’intero ciclo di vita, compresa progettazione, sviluppo, diffusione, funzionamento e manutenzione. Pertanto la procedura d’appalto deve essere condotta alla stregua di tali indicazioni, potenziando l’infrastruttura ma nell’ambito di un piano per ridurre progressivamente la dipendenza da fornitori ad altro rischio. Ciò comporta valutare l’affidabilità dei singoli fornitori e applicare restrizioni mirate per quelli ritenuti ad alto rischio, compresa la loro esclusione, qualora ciò sia necessario per mitigare i rischi per gli asset critici e sensibili.

5. Il profilo di rischio del contraente

La valutazione coordinata del rischio dell’UE sulla sicurezza informatica del 5G, contenuta nel rapporto del 9 ottobre 2019 indica in particolare l’importanza di considerare, in sede di gara, la possibilità che il fornitore sia soggetto a interferenze di un Paese extra UE.

Al riguardo il quadro normativo della Cina lascia pochi dubbi: oltre alla legge sull’intelligence nazionale adottata il 7 novembre 2016 ed entrata in vigore il 1° giugno 2017 del 2016, sono rilevanti anche quelle in materia di controspionaggio (2014), sicurezza dello Stato (2015), anti-terrorismo (2015), nonché la legge sulla gestione delle organizzazioni non governative straniere (2016) e quella sulla sicurezza informatica (2016). La legge sull’intelligence richiede in particolare che i cittadini e le società cinesi collaborino con i servizi di sicurezza statale per raccogliere informazioni senza poter rivelare tale collaborazione. Il testo è chiaro al riguardo: “qualsiasi organizzazione e cittadino, in conformità alla legge, sostiene, fornisce assistenza, collabora con il lavoro dell’intelligence nazionale e mantiene il segreto su qualsiasi operazione dell’intelligence nazionale di cui sia a conoscenza”.

La conclusione è scontata: alla stregua delle citate indicazioni nessuna impresa cinese risponde ai necessari caratteri di affidabilità.

In tal senso, o si decide di stabilire con previsione normativa che le imprese appartenenti a Paesi che non rispondono ai criteri di affidabilità richiesti sono pertanto esclusi tout court da gare inerenti a determinate componenti tecnologiche, oppure ci si affida alla valutazione della stazione appaltante.

Il primo caso porrebbe delicati problemi di compatibilità con le regole WTO, in quanto suscettibile di ledere la libertà del commercio e tradursi in un ostacolo agli scambi, ancorché l’articolo XXI, dedicato alle Security Exceptions consenta di tener conto di essential security interests (paragrafi a) e b). Nel secondo – come rilevato – tutto è invece demandato di volta in volta alle scelte operative dell’amministrazione nella predisposizione delle regole della gara, così come a quelle dell’impresa nella scelta del fornitore e/o del partner commerciale/industriale.

6. Golden Power e 5G

Il caso del 5G assume al riguardo un particolare significato.

La rilevanza, ai fini della sicurezza nazionale, della rete 5G e dei suoi componenti, ha indotto infatti il legislatore, con il decreto-legge n. 22 del 2019, convertito in legge n. 41 del 2019, ad estendere la verifica del governo prevista dalle nome sul Golden Power e relative agli assetti proprietari anche a questioni eminentemente operative.

È stato infatti previsto che gli appalti e le forniture commerciali di beni o servizi relativi alla progettazione, realizzazione, manutenzione e gestione delle reti l’acquisto di determinati apparati per accendere la rete 5G rientrino sotto l’ombrello protettivo del Golden Power. In tal caso il governo è abilitato a fare uso dei poteri previsti per fronteggiare i rischi di un uso improprio dei dati “con implicazioni sulla sicurezza nazionale”. Si tratta peraltro di una previsione in linea con quanto previsto dalle norme vigenti e dal codice europeo delle comunicazioni elettroniche (la direttiva 2018/1972 in corso di trasposizione): sono i proprietari/gestori delle reti a dover garantire il mantenimento della loro integrità e sicurezza.

Per quanto riguarda le procedure di gara, l’operatore, ove rientri nel perimetro di sicurezza nazionale cibernetico, è pertanto tenuto a seguire le regole previste dalla legge n. 133/2019 e dai suoi regolamenti attuativi. Ma a queste si aggiungono quelle relative al Golden Power, qualora l’operazione riguardi la rete 5G, all’esito della notifica dell’operazione effettuata alla Presidenza del Consiglio dei Ministri.

È stato il caso, per esempio, del decreto con cui la Presidenza del Consiglio dei Ministri in data 7 agosto 2020 ha autorizzato TIM ad acquistare apparati di accesso radio di Huawei, la loro manutenzione e la fornitura di licenze e di supporto specialistico alla rete mobile 5G, subordinando il via libera ad una serie di prescrizioni, fra cui la necessità di effettuare una costante e aggiornata valutazione del rischio. La decisione ha imposto inoltre alla società di dimostrare che la procedura di selezione dei vari fornitori si sia svolta sulla base di precisi indicatori di qualità inerenti al livello di sicurezza più appropriato per i processi di produzione, di delivery e di gestione del ciclo di vita dei prodotti. Tale valutazione si è ritenuto potesse essere effettuata anche sulla base della documentazione resa dal fornitore o della certificazione di appositi enti, alla stregua degli standard internazionali di qualità e sicurezza.

7. Il registro UE delle vulnerabilità

Interessante rilevare che la citata proposta di direttiva NIS 2 propone di affidare all’ENISA il compito di istituire un registro europeo delle vulnerabilità. A esso i soggetti “essenziali” e “importanti” (rientranti nel suo campo di applicazione) e i loro fornitori dovranno comunicare le informazioni relative agli incidenti e alle vulnerabilità rilevate a livello paneuropeo. Tale registro potrebbe essere prodromico alla istituzione di una black list delle imprese prive dei necessari requisiti di sicurezza e affidabilità, strumento allo stato non previsto dal Toolbox ma già adottato, per esempio, dagli Stati Uniti, utile anche in caso di procedure d’appalto. Insieme al registro, potrebbe infatti consentire alla stazione appaltante di non ammettere alle gare soggetti di cui si sia accertata la mancanza dei necessari requisiti di sicurezza e affidabilità.

8. Conclusioni. La proposta di una “White List” di operatori economici sicuri

Come rilevato, per i soggetti inclusi nel perimetro le regole e le procedure previste dalla legge n. 133/2019 e dal d.P.R. n 54 del 5 febbraio 2021 delineano un sistema di protezione puntuale e articolato, a garanzia della sicurezza degli appalti. Il problema si pone invece per le procedure di gara relative a forniture, servizi o beni Ict avviate dai soggetti che non rientrano nel perimetro.

In tal caso potrebbe prevedersi un sistema preliminare di qualificazione per consentire alle stazioni appaltanti di contare su fornitori la cui affidabilità abbia superato il vaglio di una previa verifica tecnica e regolamentare. Questo potrebbe avvenire sulla base delle indicazioni della istituenda agenzia per la cybersicurezza, a cui potrebbe essere affidato il compito di stabilire specifiche prescrizioni di sicurezza, da aggiornare regolarmente.

Si tratterebbe in sostanza di fornire alle imprese qualificate un’attestazione per la partecipazione alle gare secondo una procedura assimilabile a quella prevista dal sistema delle SOA (società di attestazione) per gli appalti di lavori pubblici.

Tale sistema, basato su procedure standardizzate, garantirebbe il rispetto di requisiti minimi di sicurezza e affidabilità da parte di tutti gli attori del mercato, in modo trasparente e conforme alle regole di concorrenza. Sarebbe vantaggioso sia per le stazioni appaltanti sia per le imprese incluse nella White List e tale da accelerare l’espletamento delle procedure di gara.

Sul versante UE, trattandosi di un meccanismo di qualificazione degli operatori, il sistema proposto appare in linea e complementare alle indicazioni contenute nel Cybersecurity Act sulla certificazione di prodotti e servizi, anticipando altresì per certi aspetti quanto previsto dalle direttive NIS 2 e CER in corso di adozione.

Per l’articolo intero di formiche.net: https://formiche.net/2021/04/white-list-operator-sicuri-appalti/

INTERVENTI Premio di Laurea Fabio Dani Il Club Relazioni Esterne in convenzione con il Dipartimento di Comunicazione e Ricerca Sociale (CoRiS) della Sapienza – Università

INTERVENTI INFORMAZIONE DISGUSTOSA? Intervento del Presidente CRE Angelo Baiocchi A parte che proibirei per legge di utilizzare ancora e ancora espressioni sublimi come “Vediamo la

INTERVENTI La cucina, il cuore della casa Dove sentimento e praticità si fondono “La cucina è il luogo dove i sentimenti si trasformano in minestre”,

Fare chiarezza e dare inizio a un nuovo ciclo. È la condizione primaria per essere felici.

Interventi Resta aggiornato sulle news della comunicazione Appalti, tecnologia, sicurezza nazionale. Serve una “White List” di operatori sicuri Articolo del nostro socio: Maurizio Mensi I

Un salasso per le finanze e un fardello per l’anima

Interventi Resta aggiornato sulle news della comunicazione Appalti comuni nella Difesa. Mensi legge la proposta Ue Articolo di Formiche.net: https://formiche.net/2022/09/appalti-comunidifesa-ue/ Con il nuovo regolamento proposto

Sveglia. Al fine di godere di una buona salute fisica e mentale, comprendere l’importanza dei ritmi circadiani e dell’alternanza sonno veglia (riposo vs attività) è fondamentale

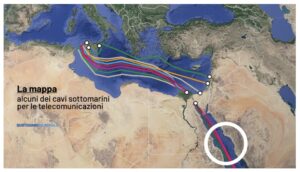

Interventi Resta aggiornato sulle news della comunicazione Cavi sottomarini, Putin e il rischio spionaggio. L’esperto: “Come difendere un mare di dati strategici” Articolo e immagine

Interventi Resta aggiornato sulle news della comunicazione La supremazia strategica si gioca sui semiconduttori di Maurizio Mensi Il prof. Mensi, socio CRE, nel suo articolo

Interventi Resta aggiornato sulle news della comunicazione Un momento speciale di quiete e armonia Articolo della nostra socia: Lucia Larese Resta seduto al tuo tavolo e